🚨 ‘스캐터드 랩서스$’의 SK텔레콤 해킹 주장! “100GB 샘플 1만 달러·2,700만 고객 데이터 공개 협박” 💥 모든 정황·타임라인·대응법

국제 해커조직 Scattered Lapsus$가 텔레그램에서 SK텔레콤 고객 데이터를 해킹했다고 주장하며, 100GB 샘플을 1만 달러에 판매하고, 협상에 응하지 않으면 2,700만 명 데이터와 관리자 접근 권한을 공개하겠다고 협박했습니다. 본 글은 공개된 메시지·이미지 기반의 정황을 정리하고, 소비자와 기업이 당장 할 수 있는 보안 체크리스트를 제공합니다.

1) 핵심 요약 — 이번 건의 포인트 6가지

① 판매 조건

100GB 샘플 = 1만 달러. 협상 가능 메시지와 함께 텔레그램 채널/개인 연락처(핸들) 노출.

② 공개 협박

“연락 없으면 2,700만 명 고객 데이터와 관리자 접근 권한 공개” 경고.

③ 연락 러시

“42명이 연락, 모두 한국인” 주장. 일부 협상 갈등·조롱성 발언 지속.

④ 증거물

관리자 대시보드 스크린샷, FTP 디렉터리, 데이터 필드(고객ID·전화·이메일·가입일 등) 일부 공개.

⑤ 사실성

UI 구성·데이터 스키마·경로가 운영 환경과 유사하다는 분석. 최종 확인은 당사·수사기관 검증 필요.

⑥ 소비자 영향

피싱·스미싱·소액결제·계정 탈취 등 2차 피해 우려. 적극적 차단·알림이 요구됨.

본 글은 공개 자료를 토대로 한 정황 정리·보안 가이드입니다. 공식 사실 여부는 피해사·수사기관 발표를 따릅니다.

2) 사건 개요 — 판매 조건·협박 메시지

- 판매: “샘플 100GB = 10,000 USD (협상 가능)”

- 협박: “관리자/CEO가 연락하지 않으면 2,700만 고객 데이터 + 관리자 접근 공개”

- 연락 채널: 텔레그램 핸들 외, 익명성 강화 메신저 계정 병행 제시

- 대화 태도: 거래 실패자를 조롱, 한국인 접촉자 언급

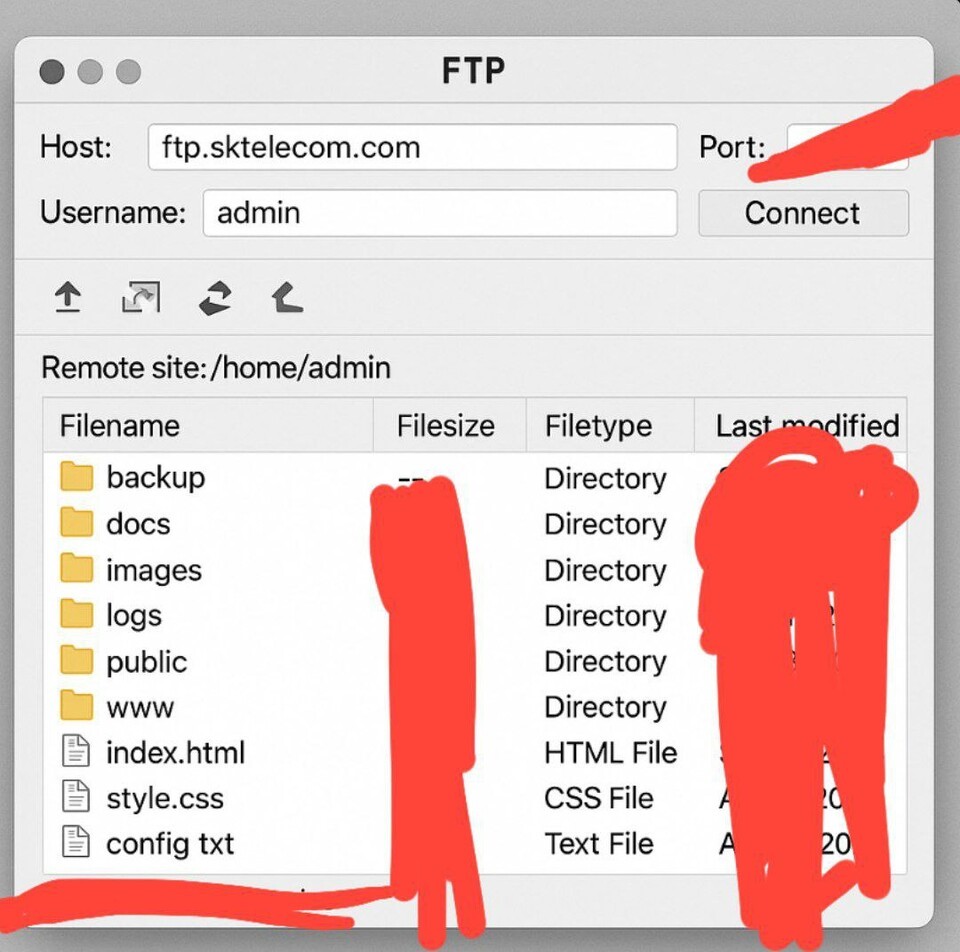

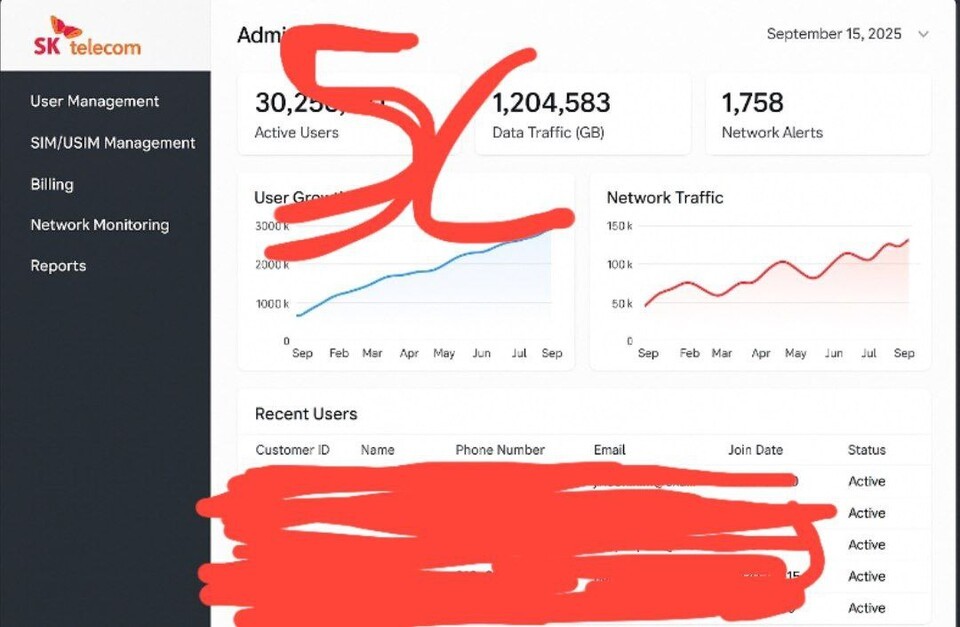

3) 증거 이미지 분석 — 관리자 대시보드·FTP·데이터 스키마

관리자 대시보드

UI상 User Management, SIM/USIM Management, Billing, Network Monitoring 등 메뉴와 Active Users, Network Alerts 지표 노출. 하단에는 Customer ID / Name / Phone / Email / Join Date / Status 테이블이 보임.

FTP 접속

ftp.sktelecom.com 호스트에 접속된 화면. /home/admin 경로에서 backup, docs, images, logs, public, www 디렉터리와 index.html, config.txt 파일 노출.

※ 이미지는 해커 채널 업로드본으로 보이며, 합성/오인 가능성도 배제할 수 없습니다. 최종 판단은 포렌식·로그 검증을 통해 이뤄져야 합니다.

4) 타임라인 — 9월 15~16일 텔레그램 업로드 흐름

| 시각(한국) | 이벤트 | 세부 |

|---|---|---|

| 9/15 15:45 | 첫 게시물 | 지원되지 않는 메시지 표기 이후, 연속 게시 시작 |

| 9/15 19:24 | 판매 조건 | 샘플 100GB = 10k USD 제시, 연락 핸들 안내 |

| 9/15 20:14 | 거래 갈등 언급 | 한국인 접촉 계정 지목·욕설 |

| 9/15 21:16~17 | 샘플 링크 | 일부 데이터 스키마·필드가 포함된 표본 공개 |

| 9/15 21:00대 | 연락자 수 | “42명이 연락, 모두 한국인” 주장 |

| 9/15 22:58 | 조롱 메시지 | “축하하고 즐겨라 SK TELECOM” + 대시보드·FTP 이미지 |

| 9/16 00:04~08 | 추가 이미지 | 앨범 형태로 정황 자료 보강, 전량 공개는 회피 |

5) 리스크 평가 — 개인정보·금융·사기 위협

개인정보 노출

- 이름·번호·이메일·주소·생년월일·가입일 등 정체성 조합 위험

- 피싱/스미싱·가짜 고객센터·사칭 피해 확대

계정·결제

- 통신사 계정 탈취 시 2차 인증 우회 시도 가능

- 소액결제·부가서비스 악용 리스크

실제 유출이 확인된다면, 선제 차단(국번·문구·도메인 필터)과 대국민 경고가 즉시 필요합니다.

6) 과거 사건과의 연결 가능성 — 4월 침해 고리

올해 4월 공개된 사건에서 원격제어 백도어가 수년 잠복했고, 약 2,696만 건의 USIM 정보 유출이 보고됐습니다. 이번 주장 규모 2,700만과 유사해, 구 침해 자산 재활용인지, 신규 접근인지 면밀한 비교가 필요합니다.

- 공통점: 데이터 규모·필드 구조·시기적 연계

- 점검 포인트: 동일 침해지표(IOC) 재등장 여부, 동일 C2 흔적

7) 소비자 안전 가이드 — 지금 당장 할 일 12가지

- 문자·카톡 링크 금지: 고객센터/당첨/본인인증 링크 클릭 금지

- 통신사 앱 비밀번호 변경 및 생체 인증 활성화

- 2단계 인증(앱 OTP/푸시)로 SMS 의존도 줄이기

- 단말기 소액결제 한도 0원 또는 최소치

- 포털·커머스 동일 비번 사용 금지, 비번 관리자 사용

- 의심 연락(요금 환급·개통 확인)은 직접 앱/대표번호로 재확인

- 통신사 알림(명의 변경/USIM 교체/결제) 푸시 켜기

- 스팸 차단 앱·브라우저 보안 경고 활성화

- 계정 활동 이력·로그인 알림 주간 점검

- 가족·시니어 대상 사칭 안내 공유

- 피해 발생 시 즉시 고객센터·경찰청 112/사이버범죄 신고

- 금융계정은 OTP·1일 이체한도 재설정

8) 기업 대응 체크리스트 — 기술·법무·PR 종합 플레북

기술(보안)

- 해커 공개 화면과 실서버 UI/리소스 해시 대조

- FTP/SSH/API 접근로그, 시간대별 지표 급증 확인

- 특정 계정·액세스키 즉시 폐기/회전 및 강제 로그아웃

- 고객 중요 테이블 액세스 모니터링 & DLP 룰 상향

- 의심 도메인/지표(IOC) 전사 차단

법무·컴플라이언스

- 사실관계 확정 전 조기 공지 초안 준비(버전 A/B)

- 관계 당국·수사기관 공조 채널 즉시 가동

- 피해 가능성 고객군 선제적 경고 및 모니터링 제공

- 민형사 대응·포상금 안내(브로커 접촉 차단)

| D-Day | 액션 | 담당 | 완료 기준 |

|---|---|---|---|

| H+0~4h | 계정·키 회전, 서버 격리, 로그 보존 | 보안/플랫폼 | 세션 강제 만료, 키 재발급 |

| H+4~12h | 증거물 대조, IOC 배포, 모니터링 강화 | CSIRT | SIEM 규칙 적용 |

| H+12~24h | 고객 공지 초안/FAQ, 미디어 Q&A | 법무/PR | 리뷰 승인 |

9) 표: 시나리오별 위험도/우선순위 매트릭스

| 시나리오 | 가능성 | 영향 | 우선 대응 |

|---|---|---|---|

| 실제 대량 유출 + 판매 진행 | 중~높음 | 매우 큼 | 키 회전·고객 경보·법집행 공조·결제 차단룰 |

| 부분 유출(샘플만 실물) | 중간 | 중~높음 | 표본 대조·영향군 통지·피싱 차단 캠페인 |

| 허위·합성 | 낮음~중간 | 중간(루머/피싱 유발) | 팩트체크 공개·루머 차단·고객 주의 알림 |

10) FAQ — 자주 묻는 18가지

- 정말 유출됐나요? 공개 정황은 있으나, 최종 확인은 포렌식·공식 발표를 따릅니다.

- 2,700만 명 수치는 무엇? 국내 가입자 규모에 근접한 수치로, 대규모를 시사.

- 샘플 100GB는? 거래 유도를 위한 표본 용량. 실제 전량과 다를 수 있습니다.

- 왜 금액이 1만 달러? 빠른 유통을 위한 저가/분산 판매 전술로 보입니다.

- 관리자 화면은 진짜? UI·지표·필드가 실제와 유사하다는 평가. 단, 합성 가능성도 배제 불가.

- 소비자는 무엇을 해야? 비밀번호 교체·2단계 인증·소액결제 차단·의심 링크 금지.

- 문자 알림이 계속 와요. 대표번호/앱에서 직접 확인. 링크 클릭 금지.

- USIM 교체 안내를 받았어요. 반드시 공식 채널로 재확인 후 진행.

- 기업은? 키 회전·세션 만료·로그 보전·IOC 배포·법무/PR 공지 준비.

- 과거 사건과 연관? 규모 유사. 동일 IOC 여부 비교 필요.

- 이미 유출된 내 정보는? 회수는 어렵습니다. 2차 피해 차단이 핵심.

- 해커에 직접 연락하면? 법적·보안적 위험 큼. 피해사는 수사 채널로 대응.

- 언론/블로그는 무엇을 유의? 개인식별정보(PII) 노출 금지, 캡처 마스킹.

- 피싱 판별법? 긴박·환급·인증을 미끼로 링크/앱 설치 요구 = 의심.

- 이미 결제가 나갔어요. 즉시 통신사·카드사 신고·결제 차단·경찰 신고.

- 법적 제재는? 대규모 PII 거래·협박은 다수 국가에서 중범죄.

- 암시장 확산은? 텔레그램, 포럼, 다크웹 경로로 분산 유통될 수 있음.

- 장기 대응? 비번 주기 교체·피싱 캠페인 상시화·로그 투명성 보고.

11) 추가 이미지 — 채널 공지·판매 게시

12) 마무리 — ‘샘플→접촉→협상→판매’ 전형적 패턴, 커뮤니티 경계 강화

Scattered Lapsus$는 ‘샘플 공개 → 연락 유도 → 협박 수위 상승 → 판매’의 전형적인 브로커 패턴을 보입니다. 대중의 호기심·분노를 이용해 연락/접속을 유도하고, 피싱·사기로 이어질 수 있습니다. 무엇보다도 의심 링크/파일 금지, 공식 채널 재확인이 최선의 방어입니다.

※ 본 글은 공개 자료를 토대로 작성된 정리·가이드입니다. 최종 사실 여부와 범위는 피해사/수사기관 발표를 따르며, 독자분들의 보안 수칙 준수가 무엇보다 중요합니다.